Kaspersky Araştırması: Sızdırılan Parolaların Yarısından Fazlası Rakamla Bitiyor

Dünya Şifre Günü kapsamında Kaspersky uzmanları, 2023-2026 yılları arasında ortaya çıkan büyük veri sızıntılarında yer alan 231 milyon benzersiz parolayı analiz ederek dikkat çekici sonuçlara ulaştı.

Dünya Şifre Günü kapsamında Kaspersky uzmanları, 2023-2026 yılları arasında ortaya çıkan büyük veri sızıntılarında yer alan 231 milyon benzersiz parolayı analiz ederek dikkat çekici sonuçlara ulaştı. Araştırmaya göre günümüzde kullanılan parolaların yüzde 68’i bir gün içinde kırılabiliyor. Bunun yanı sıra, ele geçirilen parolaların büyük bölümünün bir rakamla başladığı ya da sona erdiği görüldü. Bu yaygın kullanım alışkanlığı, parolaları kaba kuvvet (brute force) saldırılarına karşı daha savunmasız hale getiriyor. Öte yandan kullanıcıların, popüler kültür ve olumlu çağrışım yapan kelimeleri tercih ettiği de dikkat çekiyor. Örneğin son birkaç yılda analiz edilen parolalarda “Skibidi” kelimesinin kullanım oranı 36 kat artış gösterdi. Bu yükseliş, internet trendinin popülerleşmesiyle paralel ilerledi.

Son yıllarda güvenli parola oluşturma kuralları giderek daha fazla gündeme geliyor. Birçok dijital servis artık kullanıcılarından en az 10 karakter uzunluğunda, büyük harf, rakam ve özel karakter içeren parolalar talep ediyor. Ancak geçmiş yıllardaki sızdırılmış parola verilerinin karşılaştırmalı analizi, yalnızca bu temel kurallara uymanın brute force veya yapay zekâ destekli saldırılara karşı yeterli koruma sağlamadığını ortaya koyuyor.

Kaspersky uzmanları, kullanıcıların daha güçlü ve güvenli parolalar oluşturabilmesi için dikkat edilmesi gereken noktaları ve en sık yapılan hataları paylaşıyor.

Rakam ve sembol kullanımında daha yaratıcı olun

Yalnızca tek bir özel karakter içeren sızdırılmış parolalar incelendiğinde, en sık kullanılan sembolün yüzde 10 oranıyla “@” işareti olduğu görülüyor. Onu yüzde 3 ile nokta (.) takip ediyor. Tüm analiz edilen parolalar arasında ise “@” en yaygın ikinci karakter olurken, üçüncü sırada “!” yer alıyor.

Rakam kullanımında da benzer derecede öngörülebilir kalıplar dikkat çekiyor:

- İncelenen parolaların yüzde 53’ü rakamlarla sona eriyor.

- Yüzde 17’si rakamlarla başlıyor.

- Yaklaşık yüzde 12’si, 1950-2030 yılları arasındaki tarihlere benzeyen sayı dizileri içeriyor.

- Sızdırılmış parolaların yüzde 3’ünde “qwerty” veya “ytrewq” gibi klavye dizilimleri yer alırken, en yaygın örnekleri “1234” benzeri sayısal diziler oluşturuyor.

Kaspersky Veri Bilimi Ekibi Lideri Alexey Antonov, özellikle yaygın kullanılan sembollerin, sayıların veya tarihlerin parolanın başında ya da sonunda kullanılmasının siber suçlular için brute force saldırılarını önemli ölçüde kolaylaştırdığına dikkat çekiyor. Antonov’a göre bu nedenle daha az tercih edilen karakterlerin kullanılması ve tahmin edilmesi kolay sayı ya da klavye dizilimlerinden kaçınılması gerekiyor.

“Brute force saldırıları, doğru parola bulunana kadar tüm olası karakter kombinasyonlarını sistematik şekilde deneyerek çalışır. Saldırganlar kullanıcıların hangi karakterleri daha sık tercih ettiğini bildiğinde, parolanın kırılması için gereken süre ciddi ölçüde azalır. Tahmin edilebilir semboller seçme eğiliminden kaçınmak için, harf, rakam ve özel karakterleri eşit olasılıkla üreten parola oluşturucuların kullanılması büyük önem taşıyor” diyor Antonov.

Kelime Kullanımından Kaçının: Duygular ve Akımlar Risk Taşıyor

Araştırma, duygusal veya popüler kelimelerin sıklıkla parolanın temelini oluşturduğunu kanıtlıyor. 2023-2026 yılları arasında “Skibidi” kelimesinin kullanımındaki 36 katlık artış, internet kültürünün siber güvenliğe olan doğrudan yansımasını gösteriyor.

Kaspersky uzmanlarının pozitif ve negatif kelimeler üzerine yaptığı analizde, pozitif kelimelerin çok daha baskın olduğu görüldü. Parolalarda en sık rastlanan kelimeler arasında “love”, “magic”, “friend”, “team”, “angel”, “star” ve “eden” gibi ifadeler yer alıyor. Bununla birlikte “hell”, “devil”, “nightmare” ve “scar” gibi negatif kelimeler de listede kendine yer buluyor.

Antonov bu konuda şu öneride bulunuyor: “Sonuna bir rakam veya sembol eklense bile tek bir kelimeden oluşan parolalar zayıf tercihlerdir. Bu kalıplar çok öngörülebilir olduğu için saldırganlar tarafından kolayca tahmin edilebilir. Bunun yerine, birbiriyle ilgisiz birkaç kelimeyi bir araya getiren, aralara rakamlar ve semboller serpiştirilen ve hatta bilinçli yazım hataları içeren bir ‘parola cümlesi’ (passphrase) oluşturun. Parola ne kadar uzun, rastgele ve öngörülemez olursa kırılması o kadar zorlaşır. Ayrıca, mümkün olan her yerde iki faktörlü doğrulamayı (2FA) mutlaka etkinleştirin.”

Parola Uzunluğu Tek Başına Yeterli mi?

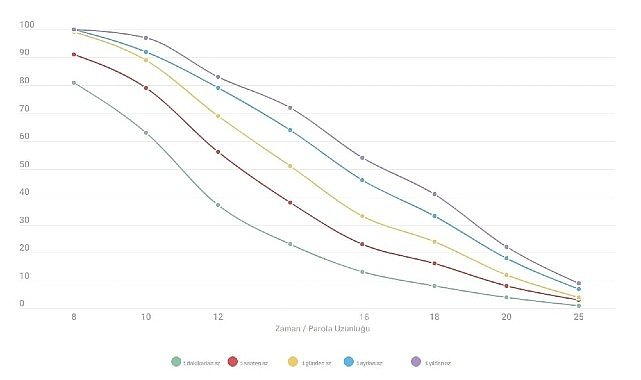

Uzun parolaların kırılmasının daha zor olduğu uzun süredir biliniyor ve sızdırılmış parola analizleri de bunu doğruluyor. Ancak yapay zekâ destekli araçların gelişmesiyle birlikte, yalnızca parola uzunluğu artık tek başına yeterli güvenliği sağlamıyor. Çünkü uzun parolalar dahi öngörülebilir kalıplar içerdiğinde kolaylıkla kırılabiliyor.

Araştırmaya göre veri sızıntılarında yer alan sekiz karakter ve altındaki kısa parolalar genellikle bir gün içinde brute force saldırılarıyla kırılabiliyor. Öte yandan yapay zekâ destekli akıllı algoritmalar sayesinde 15 karakter uzunluğundaki parolaların %20’sinden fazlası bir dakikadan kısa sürede çözülebiliyor.

Parola uzunluğunun kırılma oranlarına etkisi: Tek bir 5090 GPU ve MD5 algoritmasına dayalı sonuçlar

Analiz edilen tüm parolaların yüzde 60,2’sinin — uzunluğundan bağımsız olarak — yaklaşık bir saat içinde kırılabildiği görülürken, bu oran bir gün içinde kırılabilen parolalarda yüzde 68,2’ye ulaşıyor.

Paylaşılan örneklerdeki hesaplamalar, tek bir RTX 5090 GPU ve MD5 algoritması baz alınarak gerçekleştirildi. Ancak gerçek dünya senaryolarında saldırganlar; 10, 100 hatta daha fazla GPU’yu kiralayabiliyor. Bu tür koşullarda parola kırma hızı, potansiyel olarak katlanarak artabiliyor.

Günümüz koşullarında gerçekten güçlü bir parola; yalnızca 16 karakter ve üzeri uzunluk standardını karşılamakla kalmıyor, aynı zamanda rastgele oluşturulmuş, tekrar etmeyen harf, rakam ve sembollerden oluşuyor ve her hesap için benzersiz şekilde kullanılıyor. Kullanıcıların bu tür güvenli parolalar oluşturmasına yardımcı olmak amacıyla Kaspersky, Kaspersky Password Generator websitesine parola oluşturma özelliği ekledi. Böylece kullanıcılar artık yalnızca parolalarının sızıntılara karışıp karışmadığını kontrol etmekle kalmıyor, aynı zamanda ücretsiz olarak güçlü parolalar da oluşturabiliyor.

Parolaların kolay ve güvenli şekilde yönetilmesi, otomatik doldurma özelliğinden yararlanılması ve cihazlar arasında güvenli senkronizasyon sağlanması için, tüm kimlik bilgilerinin güvenli bir kasada saklandığı ve tek bir ana parola ile korunduğu bir parola yöneticisinin kullanılması öneriliyor. Bu yaklaşım, yüzlerce farklı parolayı hatırlama ihtiyacını ortadan kaldırırken, bilgilerin veri ihlallerine karşı korunmasına da yardımcı oluyor. Üstelik yalnızca parolalar değil, passkey’ler de doğrudan Kaspersky Password Manager içerisinde oluşturulup saklanabiliyor. Böylece kullanıcılar desteklenen hizmetlere tek dokunuşla giriş yapabilirken, güvenli senkronizasyon sayesinde passkey’lerine tüm cihazlarından erişebiliyor.

Kaynak: (BYZHA) Beyaz Haber Ajansı