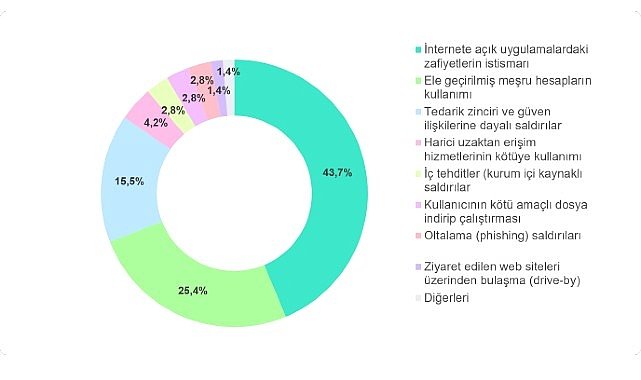

İnternete açık uygulamalardaki zafiyetler ve tedarik zinciri bağlantılı saldırılar, başlıca saldırı vektörleri arasındaki yerini güçlendiriyor

2025 yılında öne çıkan ilk saldırı vektörleri 2024 ile büyük ölçüde benzerlik gösterirken toplam içindeki payları %80’in üzerine çıktı.

2025 yılında öne çıkan ilk saldırı vektörleri 2024 ile büyük ölçüde benzerlik gösterirken toplam içindeki payları %80’in üzerine çıktı. İnternete açık uygulamalar %43,7 ile ilk sırada yer alırken, tedarik zinciri ve iş ortakları üzerinden gerçekleştirilen saldırılar %12,7’den %15,5’e yükseldi. Ele geçirilmiş meşru kullanıcı hesaplarının (valid accounts) kullanım oranı ise % 25,4 olarak kaydedildi. Bulgular, Kaspersky Security Services tarafından yayımlanan son küresel raporda ortaya kondu.

Kaspersky Managed Detection and Response, Kaspersky Incident Response, Kaspersky Compromise Assessment ve Kaspersky SOC Consulting birimlerinden 2025 yılı boyunca elde edilen olay verilerine dayanan “Siber Dünyanın Anatomisi” (Anatomy of a Cyber World) raporu, kapsamlı bir küresel analiz sunuyor. Rapor, en yaygın saldırgan taktik, teknik ve araçlarının yanı sıra tespit edilen olayların karakteristik özelliklerini ve bölgeler ile sektörler arasındaki dağılımını mercek altına alıyor.

Kaspersky Incident Response verilerine göre, son yedi yılda en yaygın ilk saldırı vektörlerinde önemli bir değişim yaşanmadı. Geçerli hesaplar ile internete açık uygulamalardaki zafiyetlerin istismarı, saldırganların en sık kullandığı giriş noktaları olmayı sürdürdü. Üçüncü sıradaki yöntem ise dönemsel olarak değişiklik gösterdi. Geçmişte yaygın olarak kullanılan kötü amaçlı e-postaların yerini, ilk kez 2021’de öne çıkan ve 2023 itibarıyla ilk üçe giren tedarik zinciri ve iş ortakları üzerinden gerçekleştirilen saldırılar aldı. 2025 yılı itibarıyla başlıca saldırı vektörlerinin dağılımı şu şekilde gerçekleşti:

Bu saldırı vektörleri çoğu zaman aynı saldırı zinciri içerisinde birbiriyle bağlantılı şekilde kullanılıyor. Tedarik zinciri ve iş ortakları üzerinden hedef alınan kuruluşların çoğu, ilk aşamada internete açık uygulamalardaki zafiyetlerin istismarı yoluyla ihlal ediliyor. Son dönemdeki vakalar, saldırganların hizmet sağlayıcıları veya BT entegratörlerini hedef alarak onların müşterilerine erişim sağlamaya çalıştığını gösteriyor. Sorunun boyutu, birçok küçük ölçekli hizmet sağlayıcının yeterli siber güvenlik uzmanlığına ve kaynağa sahip olmamasıyla daha da büyüyor. Muhasebe yazılımları veya web siteleri yöneten bu şirketlerde yaşanan bir ihlal, uzaktan erişim mekanizmalarının kötüye kullanılması yoluyla müşteri sistemlerinin de tehlikeye girmesine neden olabiliyor.

Araştırılan saldırılar süre ve etkilerine göre incelendiğinde, vakaların büyük bölümünün (%50,9) hızlı gerçekleşen saldırılar olduğu görülüyor. Genellikle bir günden kısa süren bu saldırılar çoğunlukla dosya şifreleme ile sonuçlanıyor. Vakaların %33’ünü oluşturan uzun soluklu saldırılar ise ortalama 108 saat sürüyor. Bu süreçte saldırganlar yalnızca dosyaları şifrelemekle kalmıyor; kalıcılık mekanizmaları kuruyor, Active Directory altyapısını ele geçiriyor ve veri sızıntısına yol açıyor. Geriye kalan %16,1’lik bölüm ise hibrit bir yapı sergiliyor. İlk etapta hızlı saldırılar gibi görünen bu vakalarda, ilk ihlal ile sonraki kötü amaçlı faaliyetler arasında ciddi bir zaman farkı bulunuyor ve toplam saldırı süresi yaklaşık 19 güne uzayabiliyor.

Kaspersky Global Emergency Response Team Başkanı Konstantin Sapronov konuyla ilgili şunları söyledi: “Tehdit aktörleri giderek daha koordineli ve çok aşamalı saldırılar düzenlerken, kurumların yalnızca olay anına müdahale eden reaktif bir güvenlik yaklaşımıyla hareket etmesi artık yeterli değil. Bunun yerine, gerçek zamanlı tehdit izleme ve sürekli tespit yeteneklerini günlük operasyonların bir parçası haline getiren proaktif bir güvenlik yaklaşımı kritik önem taşıyor. Bu sayede güvenlik ekipleri, saldırgan faaliyetleri büyümeden önce hızlı şekilde müdahale edebiliyor. Hem hızlı gelişen saldırılara hem de uzun süreli sızmalara karşı dijital varlıkları korumak için zamanında yama yönetimi, çok faktörlü kimlik doğrulama kullanımı ve üçüncü taraf erişimlerinin sıkı şekilde kontrol edilmesi temel önlemler arasında yer alıyor.”

Kaspersky, gelişmiş tehditlere karşı korumayı güçlendirmek için şu önerilerde bulunuyor:

- Mevcut güvenlik kontrollerinizi Kaspersky Managed Detection and Response (MDR) hizmetinin uzman destekli tespit yetenekleriyle güçlendirin ve Kaspersky Incident Response ile güvenlik olaylarına ilişkin kapsamlı analizlerden yararlanın. Bu hizmetler, tehditlerin belirlenmesinden sürekli koruma ve iyileştirme süreçlerine kadar olay yönetiminin tamamını kapsayan 7/24 izleme desteği sunuyor.

- Kaspersky SOC Consulting hizmetinden yararlanarak iç süreçlerinizi ve teknolojik altyapınızı günümüzün değişen tehdit ortamına uyumlu hale getirin. Bu hizmet; sıfırdan kurum içi SOC yapısı kurma, mevcut SOC olgunluğunu değerlendirme veya tespit ve müdahale süreçleri gibi belirli yetkinlikleri geliştirme konularında destek sağlıyor.

- Tüm varlıklarınız için kapsamlı koruma sağlamak amacıyla Kaspersky Next XDR Expert gibi merkezi ve otomatik çözümler kullanın. Birden fazla kaynaktan gelen verileri tek bir noktada toplayıp ilişkilendiren ve makine öğrenimi teknolojilerinden yararlanan bu çözüm, etkili tehdit tespiti ve hızlı otomatik müdahale imkânı sunuyor.

Kaynak: (BYZHA) Beyaz Haber Ajansı