Sahte İş Teklifi Perde Arkasındaki Kripto Hırsızlığını Ortaya Çıkardı: İnnovatif Bir Uyarı

Sahte iş teklifiyle perde arkasındaki kripto hırsızlığını gün yüzüne çıkaran inovatif uyarı: güvenlik açıklarını keşfedin ve önlem alın.

Güvenlik literatüründe son dönemde adı sıkça geçen DeceptiveDevelopment grubu, Kuzey Kore ile bağlantılı aktörlerin siber dolandırıcılık ekosistemindeki etkisini yeniden tanımlıyor. Windows, Linux ve macOS Platformlarında yazılım geliştiricilere odaklanan bu tehdit sürüsü, kripto para birimi projelerini hedef alırken sahte iş görüşmeleri ve sofistike sosyal mühendislik hamleleriyle zararlı yükler sunuyor. ESET Research’in analizleri, grubun 2023’ten beri faal olduğunu ve gördüğümüz evrimin, sahte işe alım profilleriyle başlayan bir yolculuğu nasıl zenginleştirdiğini gösteriyor. Tüm bu süreç, kullanıcıları kandırmak için kullanılan profesyonel görünen sahte hesaplar ve platformlar aracılığıyla ilerliyor: LinkedIn, Upwork, Freelancer.com ve Crypto Jobs List gibi alanlarda maskelenmiş işveren profilleri yaratılıyor ve cazip fırsatlar sunularak katılımcılar bir dizi adımı tamamlamaya teşvik ediliyor.

ClickFix gibi sofistike sosyal mühendislik teknikleri, kurbanları sahte bir başvuru sürecine çekip zaman ve çaba harcattıktan sonra son aşamada kullanıcıların video yanıt kaydetmesini talep ediyor. Kamera hatasıyla sonuçlanan bu oturum, kurbanın terminal üzerinden kötü amaçlı yazılım indirmesine zemin hazırlıyor. Bu açığa çıkartılan taktikler, Lazarus grubunun DreamJob operasyonuna benzerlikler taşısa da DeceptiveDevelopment, özellikle kripto para ekosistemindeki geliştiricilere yönelen bir dizi yeni yükleme mekanizmasıyla öne çıkıyor.

OSINT verileri ışığında sahte özgeçmişler ve dolandırıcılık materyalleriyle desteklenen bulgular, Batı ülkelerinde, özellikle Amerika Birleşik Devletleri’nde başlayan istihdam odaklı bir akımın Avrupa’ya kaydığına işaret ediyor. Fransa, Polonya, Ukrayna ve Arnavutluk gibi ülkelerin da dahil olduğu bu hareket, gerçek zamanlı yüz değişikliği ve yapay zeka destekli profil manipülasyonlarıyla güçlendiriliyor. İnsan kaynakları süreçlerinde Zoom, MiroTalk, FreeConference ve Microsoft Teams gibi uzaktan iletişim araçları kullanılarak kurbanlar, uzaktan mülakatlar ve proxy mülakatlar aracılığıyla hedef alınıyor. Bu durum, yasa dışı çalışanların yer aldığı şirket içi riskleri artırıyor ve potansiyel iç tehditleri tetikliyor.

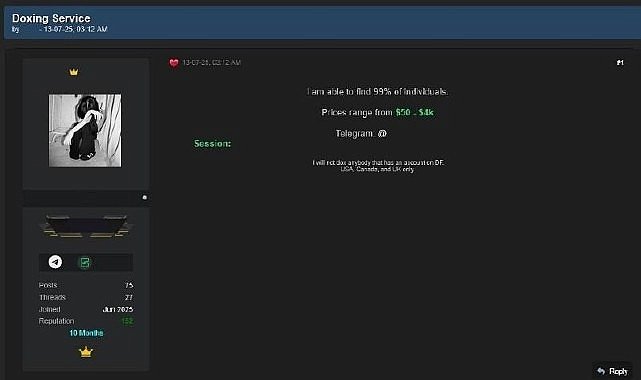

Analizler DeceptiveDevelopment’ın iki ana araç setine odaklanıyor: InvisibleFerret ve BeaverTail. Ayrıca Tropidoor arka kapısı ile Lazarus grubunun PostNapTea RAT arasındaki yeni bağlantılar da bu raporun dikkat çektiği noktalar arasında. TsunamiKit ve WeaselStore gibi yeni araçlar da detaylı incelemeye alınmış durumda; WeaselStore’un C&C altyapısı ve API davranışları, operatörlerin komuta kontrol yeteneklerini açıklığa kavuşturuyor. Araştırma, grupların görsel kimlik hırsızlığı ve sahte kimlik üretimiyle geleneksel suçları siber alanla birleştirdiğini vurguluyor ve bu birleşimin finansal çıkarlar için nasıl harmanlandığını net bir tabloya döküyor.

Kullanılan platformlar üzerinden yapılan rekabetçi sahteleşmeler, kullanıcıları güvenli görünümde bir laboratuvara sürüklüyor ve sahte iş görüşmeleri sayesinde bilgi ve yetenek avını sürdürüyor. Kurbanlardan istenen ön görüşme görevleri ve kodlama yarışmaları, beceri göstergesi olarak nasıl değerlendiriliyor ise, son adımda indirilen zararlı yazılımlar, hedeflerin güvenlik duvarlarını aşamalarına yardımcı oluyor. Bu süreçte, yapay zeka teknolojileri suç örgütlerinin kimlik sahtekarlığı, yüz değiştirme ve profil manipülasyonu alanındaki etkinliğini artırıyor ve sahadan bilgisayar korsanlarına karşı alansal bir avantaj sunuyor.

Kaynaklar: ESET Research bulguları ve OSINT kanalları, ABD dışındaki güvenlik dinamiklerini Avrupa tarafına kaydıran son eğilimleri işaret ediyor. FBI ve ilgili açıklamalar, BT çalışanlarının iç güvenlik risklerini artıran bir tehdit olarak konumlanıyor ve bu durum uluslararası güvenlik politikalarının odağına oturuyor.